Gema Virus nimmt verstärkt zu, doch Blogger ignoriert Warnung

Leider wurden kürzlich zwei Seiten von mir bekannten Bloggern von dem Gema-Virus befallen. Ein Blogger hat einen rigorosen Schlussstrich gezogen und sämtliche Blogs und Domains gelöscht, der andere ist vermutlich noch mit der Bereinigung beschäftigt. Das Schlimme an diesem Virus ist, dass noch nicht eindeutig bekannt ist, auf welchem Weg er auf Webseiten und Computer eingeschleust wird.

Nach Lesen von Tanjas heutigen Beitrag habe ich den Rat aus Carstens Kommentar befolgt (Hinweis-Link) und mir nun ebenfalls das Plugin Limit Login Attempts zugelegt

Zusätzlich sind auf all meinen Blogs noch folgende Plugins installiert, von denen ich mir erhoffe, dass sie direkt oder mittelbar zur Sicherheit beitragen können:

- Antispam Bee

- AntiVirus

- NoSpamNX und

- Simple Trackback Validation (Danke für diesen grandiosen Tipp Tanja, seitdem werde ich von Trackback-Spam bisher zu 100 % verschont).

Als Schutz für meinen Computer verwende ich die allumfassende und kostenpflichtige Internetsecurity von Kaspersky. Diese schlug nun bereits das zweite Mal bei einem Webseitenbesuch an. Durch Google wurde die Seite noch nicht gesperrt. Aber was nicht ist, kann ja noch werden.

Und last but noch least halte ich jegliche Software, Addons und Plugins meines Notebooks laufend auf dem neuesten Stand. Eine nette Hilfe dabei ist der Update Checker von FileHippo.com.

Für die Sicherheit ist jeder Seitenbesucher gefordert

Wie ich oben bereits andeutete, wurde ich nicht das erste Mal von Kaspersky vor einem Trojaner auf einer Webseite gewarnt. Beim ersten Mal habe ich umgehend den Administrator des Blogs per E-Mail benachrichtigt. Dieser war so gewissenhaft und hat die Seite sofort vom Netz genommen. Mittlerweile hat er das Problem in den Griff bekommen und der Blog kann wieder besucht werden.

Kommissar Zufall schlug zu

Hin und wieder gehe ich die Kommentare durch und klicke auch mal auf die Links meiner Kommentatoren. Daher bin ich zufällig auf eine Seite gestoßen, die ich normalerweise kaum besuche. Und prompt erschienen folgende Meldungen von Kaspersky:

Daraufhin habe ich bei Kaspersky recherchiert und auch wenn ich nicht alles verstanden habe, scheint dieser Trojaner wirklich nicht harmlos zu sein.

Iframes können mehrere Attribute aufweisen und werden von uns häufig bei der Analyse maliziöser Webseiten angetroffen. Sie werden vielmals im Verborgenen zum Aufbau von Drive-by-Downloads von Schadprogrammen benutzt und, um sie noch besser zu tarnen, oft einfach verschlüsselt (was auch als „Obfuskation“ bezeichnet wird), was von Webbrowsern in Echtzeit wieder entschlüsselt wird.

Kontaktaufnahme mit dem betreffenden Admin

Also habe ich sofort den Blogger angeschrieben, ihm mitgeteilt, dass mein Kaspersky auf seiner Seite Alarm schlägt. Außerdem habe ich noch die jeweiligen Screenshots der E-Mail beigefügt. Da es sich unter anderem um Toaster-Meldungen handelte, die nur kurz erscheinen, hatte ich mich noch einmal dem Risiko ausgesetzt und die Seite mit aktiviertem Screenshot-Programm erneut besucht.

Also habe ich sofort den Blogger angeschrieben, ihm mitgeteilt, dass mein Kaspersky auf seiner Seite Alarm schlägt. Außerdem habe ich noch die jeweiligen Screenshots der E-Mail beigefügt. Da es sich unter anderem um Toaster-Meldungen handelte, die nur kurz erscheinen, hatte ich mich noch einmal dem Risiko ausgesetzt und die Seite mit aktiviertem Screenshot-Programm erneut besucht.

Einen Tag später teilte mir dieser Blogger – ich nenne ihn mal Mr. X ;-) – mit, dass der Internetexplorer tatsächlich eine Virenwarnung anzeige, Firefox und Google Chrome hingegen nicht. Er führte also diverse Scans durch – mit Timthumb Vulnerability Scanner und Theme Authenticity Checker – und stellte tatsächlich fest, dass das Theme belastet sei, woraufhin er es wechselte.

Vogel Strauß lässt grüßen

Nun würden alle Virenscanner anzeigen, dass seine Seite sauber sei. Aber komisch, der Internetexplorer zeige immer noch eine Virenwarnung an, daher habe er ihn verbannt, weil dieser sich nach seiner letzten Gema-Trojaner-Attacke als äußerst anfällig erwies.

Ach, dann werde ich wohl Kaspersky wieder deinstallieren – diese Virenmeldungen sind aber auch verdammt nervig! Hallooooo???!!!

Naja, ich dachte “Schau doch mal nach, ob dem so ist.” Das war vor drei Tagen und prompt kam diese Meldung:

Naja, ich dachte “Schau doch mal nach, ob dem so ist.” Das war vor drei Tagen und prompt kam diese Meldung:

Pflichtbewusst habe ich ihn erneut angeschrieben, ihm auch diesen Screenshot zukommen lassen. Ich habe ihn darüber informiert, dass ich seine Seite mit dem Firefox besucht habe, diese von Kaspersky gesperrt wurde und ich mich wundere, dass sich sonst noch keiner bei ihm gemeldet hat.

Um es jetzt kurz zu machen … die Antwort darauf war, dass ICH ihm Rätsel aufgebe, da er ja das Theme geändert und die 3D- Cloud entfernt und einen halben Tag den Fehler gesucht habe (oh, sorry für die Umstände :-$). Außerdem habe er ein paar Freunde (Wieviele? Zwei?) gebeten, sich einmal die Seite anzuschauen, diese aber auch keine Virenmeldung feststellen konnten.

Dass die Seite “nicht online” war, könne daran gelegen haben, weil er an ihr gearbeitet habe.

Okay, ich denke, ich habe nun alles für ihn getan. Für Euch bin ich soweit gegangen und habe seine Webseiten-Url aus den Kommentaren entfernt. Tut mir leid Mr. X, aber meine Besucher sollen dann doch vor Trojanern verschont bleiben.

Zwickmühle

Aber könnt ihr Euch vorstellen, in welcher Zwickmühle ich mich gerade befinde? Einerseits möchte ich andere Seitenbesucher warnen, andererseits keinen Blogger denunzieren.

Aber könnt ihr Euch vorstellen, in welcher Zwickmühle ich mich gerade befinde? Einerseits möchte ich andere Seitenbesucher warnen, andererseits keinen Blogger denunzieren.

Heute habe ich – allerdings für mich nun das letzte Mal, ich will mich ja nicht ständig diesem Risiko aussetzen – noch einmal Mr. X’s Seite besucht und was war? Genau! Er scheint immer noch an der Seite zu arbeiten, daher wurde sie wohl schon wieder von Kaspersky gesperrt. ;-) Unterschied zur vorigen Meldung ist nur, dass in der Url kein www mehr enthalten ist.

Vielleicht könnt ihr ja noch ein paar Tipps hier in den Kommentaren abgeben, welche Maßnahmen außer der oben genannten Scans getroffen werden können, um eine Infektion der Webseite festzustellen.

Es wäre doch toll, wenn besagtem Mr. X dann noch geholfen werden kann.

Edit 31.03.2012

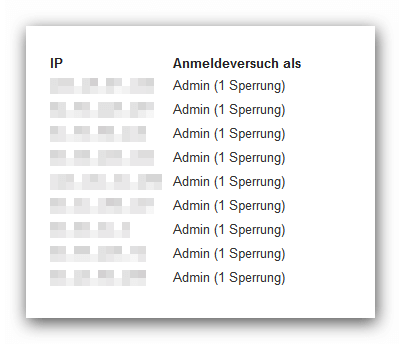

Kaum ist das Plugin Limit Login Attempts installiert, wurde heute glatt eine IP ausgegeben (auf meiner “bunten Blogwelt” sogar zwei), von der aus versucht wurde, mein Backend zu erreichen. Diese habe ich sofort in die .htaccess eingetragen und per “deny” gesperrt.

Tja, das geht schnell mit dem Viren. Ich war ja auch schonmal richtig gründlich befallen. Immerhin haben meine Alarmsysteme funktioniert.

Jo, und der Gema-Virus vom Querblog hatte sogar einen positiven Nebeneffekt: mein Computer ist nach der Neuinstallation wieder schneller und jede Menge Mails, die ich eigentlich beantworten müßte… ja, äh… wenn es wichtig war, bekomme ich die Mail nochmal :-P Sowas ist doch auch schön, oder? (Das meine ich übrigens vollkommen ernst!)

Und da die wichtigen Sachen eh auf Offline-Rechnern sind, kann mir dieser GEMA-Virus mal ganz gepflegt die Pupe schmatzen ;-)

Der Lacher war ja übrigens, daß mein Internet-Computer so lahmarschig war, daß mir nur die Meldung angezeigt wurde: “Diese Webseite kann nicht angezeigt werden. Versuchen Sie blablabla….” Ich habe dann erst im Taskmanager gesehen, was ich mir da eingefangen habe. *rofl*

Erst mal Danke für die Erwähnung :-)

Limit Login Attempts ist wirklich klasse. Schlägt auch oft an :-( Wer so alles in den Admin Bereich eines Blogs möchte *kopfschüttel*. In diesem Zusammenhang finde ich es aber auch sehr wichtig, dass es den user “admin” im Blog nicht gibt. Damit haben die ganzen “Hacker” nämlich schon mal die halbe Miete.

Mit Deiner Geschichte… tja, kommt mir irgendwie bekannt vor, wenn auch nicht so schlimm. Ich wurde in den letzten 2 Wochen ja mehrmals von unterschiedlichen Viren befallen und netterweise meinten die Blogger die ich daraufhin anschrieb alle, dass Scans etc. nichts ergeben würde. Scheinbar ist das Zeugs mittlerweile so schlau, dass es mit solchen Virenscans etc. nicht mehr gefunden werden kann (auch der Gema Virus nicht). Ich habe dann nur noch gesagt “behalte es im AugeW, Google meldet es ja auch über die WMTs, wenn wirklich was sein soll. Und so geschah es dann 2 Tage später auch.

Meistens schlägt aber der eigene Virenscanner bei solchen Dingen nicht an. Ich hab mir diese Malware ja leider auch mehrfach geholt. Das ist immer noch eine ziemliche Lücke in vielen Virenscannern, mit Malware kommen die kaum zurecht. Deswegen ging es mir wie Broken Spirits am Montag Abend.

Das wichtigste für mich sind die Webmastertools von Google. Sollte wirklich mal eine Seite betroffen sein erkennt das Google ziemlich schnell und wenn ich sie bereinigt habe kann ich Google prüfen lassen ob sie wirklich wieder sauber sind. Allerdings dauert es eine Weile bis Google eine Infektion von sich aus erkennt. Der Zeitraum hängt davon ab wie oft eure Seite vom Google Crawler besucht wird. Allerdings wenn ihr in den Webmastertools eine erneute Prüfung anstoßt geht das recht fix. Aber alleine verlassen kan man sich darauf natürlich auch nicht. Ansonsten den Server natürlich entsprechend absichern, so fern man dafür die Rechte hat.

Für User empfehle ich zum Surfen Google Chrome da bei ihm die aktuellen Viren bisher nicht geladen wurden und natürlich ein aktuelles System. Auffälligerweise ist der UKash-Virus (eine Variante davon ist der Gema-Virus) dort am wenigsten verbreitet wo MSIE und FF die geringsten Marktanteile haben.

Vielleicht sollte man zur Zeit auch alle Blogs nur per RSS-Reader lesen.

Hallo Broken Spirits

Schön, dass Du das so positiv siehst :mrgreen: Es stimmt schon, ein neu aufgesetztes System hat was für sich, aber unfreiwillig möchte ich es dann doch nicht machen müssen. Das habe ich in den Anfängen meiner Notebook-Karriere oft genug hinter mich gebracht, aber nicht wegen irgendwelcher Viren sondern meiner … na nennen wir es mal “Unbedarftheit”. ;-)

Ich drücke Dir die Daumen, dass Du das nicht noch mal alles durchexerzieren musst.

Hej Tanja

Immer wieder gerne. :-)

Den User admin gab es nur bei meiner ersten WordPress-Installation. Aber das war ja dann auch schnell geändert. Ich finde es wirklich total erschreckend, wie viele Blogs momentan von Viren befallen werden und frage mich langsam, wer noch nicht davon betroffen war.

und noch @Marmel

also Fazit ist wohl, dass Virenscanner meist den Virus nicht erkennen können, allerdings die Möglichkeit besteht, es über die Webmastertools heraus zu bekommen.

Ich habe glatt mal die Webmastertools meiner Seiten bemüht und nichts Auffälliges erkennen können. Dann habe ich unter Diagnose >> Malware angeklickt: sauber. Oder worauf sollte man Eurer Meinung nach dort speziell sein Augenmerk richten?

Es wäre natürlich eine Alternative, Beiträge die nächste Zeit vorzugsweise über den RSS-Reader zu lesen. Problem ist, dass viele Blogger ihre Feeds mittlerweile kürzen.

Gruß Sylvi

Also, gegen gekürzte Feeds hilft Einfach die Feedadresse eintragen, wird dann umgewandelt und diese dann in den Feedreader packen ;-)

Für den eigenen Blog finde ich es wichtig (wie in meinem Beitrag beschrieben), dass man ein sauberes “Backup” auf der Platte hat von der gesamten Installation. Ich arbeite hier nicht mit einem Backup, sondern grundsätzlich immer mit dem Original. Kopiere also nie vom FTP runter (Ausnahme uploads Verzeichnis) sondern immer von der Platte hoch auf den Server. Das hat mir schon ein paar Mal alles gerettet. Vor ein paar Jahren hatte ich einen Virus, der mir die FTP Daten gezogen hat, und sich danach überall eingewählt und Malware verteilt hat. Die hat sich dort in sekundenschnelle in x Dateien verwandelt und verbreitet. Hat alles nicht mal ein paar Minuten gedauert und war später händisch im Detail nicht mehr wirklich zu lokalisieren. Da war der einzige Weg am Server alles zu löschen und die Originale von der Platte danach wieder hochzuladen (natürlich erst nachdem alle Passwörter etc. geändert waren).

Wenn Dein Blog infiziert ist, dann siehst Du das, wie von Dir beschrieben, in den WMTs (an dieser Stelle) und auch über die site-Abfrage in Google. Weiter wird dann auch von den meisten Browsern eine entsprechende Meldung ausgegeben (statt Deiner Seite).

Als “Surfer” ist mir das Ganze in letzter Zeit so ganz und gar nicht mehr geheuer und ich muss zugeben, dass ich WordPress Blogs seit dem ersten Infekt vor 2 Wochen meide (selbst meine eigenen *gg*). Mein Antivirenprogramm (ESET NOD32) gehört eigentlich auch zu den besseren, hat mich aber jedes Mal im Stich gelassen. Problem ist halt einfach auch, dass die Antivirenprogramme mit Malware nicht wirklich zurecht kommen.

So bin ich aktuell gerade noch am überlegen, ob ich mir nicht die Vollversion von Malwarebytes kaufen soll. Das einzige Progrämmchen, das bei all meinen “Infekten” in letzter Zeit half diese effektiv zu entfernen. Echtzeitschutz gibt es aber nur in der Vollversion.

Hej noch ein super Tipp. :-) Ich hatte ursprünglich gedacht, dass es sich bei den Tools für die Umwandlung der Feeds von gekürzt in Vollanzeige um welche handelt, die diese z. B. über Google Reader unmittelbar bei Aufruf also nur direkt im Browser umwandeln.

Aber ich habe es glatt mal mit Deinem Feed in Thunderbird ausprobiert. Klappt super! :-D

Nun muss ich mich wohl oder übel mal meine Arbeitsweise überdenken. Es ist ja so herrlich bequem über Notepad++ mit integriertem FTP-Plugin (NPPFtp) CSS- und php-Dateien direkt von den Seiten zu bearbeiten und wieder hochzuladen.

Andererseits ist der umgekehrte Weg damit natürlich genauso möglich. Datei von der Sicherung auf der Festplatte bearbeiten und dann hochladen.

Also das erste kostenpflichtige Programm, dass ich meinem damaligen Notebook (das ist jetzt 7 Jahre her ;-) ) gegönnt hatte, war eine Internetsecurity – Norton runtergeschmissen und GData installiert. Freeware fand ich gerade für solch eine wichtige und lebenserhaltende Funktion nie wirklich vertrauenserweckend. Seit ca. 4-5 Jahren nun setze ich auf Kaspersky Internetsecurity und ganz ehrlich – ich kann mich nicht erinnern, mir jemals einen Virus eingefangen zu haben, bzw. landeten diese gleich in Quarantäne … toi, toi, toi, klopf auf Holz. Ich will jetzt auch nicht zu laut schreien.

Ich meine, es wird viel Geld für Hochleistungs-PCs, deren Tuning und Hardware aus dem Fenster geschmissen, aber bei solch einer wichtigen Software sind viele einfach zu geizig, ein paar Euronen zu investieren.

P.S.: Computerbild bietet zum Beispiel eine kostenlosen Variante der Internetsecurity von Kaspersky an, die ist auf einem Zweitnotebook von mir installiert. Ist zwar ein wenig nervig, weil der Lizenzschlüssel öfter erneuert werden muss, aber durchaus empfehlenswert. Ich werde mich allerdings wohl demnächst für eine 3er Lizenz der kostenpflichtigen Version entscheiden, damit sämtliche Notebooks rundum und für ein ganzes Jahr geschützt sind.

Hallo Sylvi, heute schreibe ich mal wieder bei dir einen Kommentar! ;-)

Wie schon bei Tanja danke ich auch dir für deinen Bericht. Bis heute kannte ich den GEMA-Trojaner eigentlich nur von “normalen” Rechnern, live habe ich den sogar nur auf der aktuellen Windows 7 Kiste meiner Ex-Ehefrau gesehen und natürlich wieder entfernt! (Ja, die Dame mit dem bunten Hut und der coolen Brille ist meine Andrea!) Daß dieses Tierchen auch einen Blog befallen kann hat mich doch irgendwie schockiert!

Ich bin hier nun echt am überlegen, ob ich den mit meinem Kubuntu hier eigentlich weiter geben kann. Ich prüfe zwar meine Mails, News, Feeds und Downloads trotz Linux, aber diese Trojaner funktionieren hier ja irgendwie nicht! Auch ist ClamAV nicht wirklich als guter Schutz zu betrachten, obwohl er ziemlich aufgeholt hat. Mein Tutorial dazu für SeaMonkey bzw. Firefox/Thunderbird wird laut Statistik dem entsprechend gerne besucht! ;-)

@Tanja:

Das mit dem Backup ist wirklich eines der wichtigsten Dinge! Das hab ich ja schon bei dir erwähnt, daß ich das jede Woche mache. So kann wenigstens nicht all zuviel verloren gehen, da ich ja nicht jeden Tag was schreibe. Wobei ich sagen muß, daß ich diesen Monat mit 17 Artikeln einen persönlichen Rekord aufgestellt habe.

@Broken Spirits:

So hat alles seine Vor- und Nachteile! :-D Hört sich übrigens sehr stark nach einem Windows-Rechner an, aber das ist jedem seine eigene Sache.für meine Zwecke genügt “Linux/Kubuntu”, für Andrea mit ihren Adobe-Produkten geht das natürlich nicht.

@all:

Wie ich schon bei Tanja gefragt habe würde es mich interessieren, auf welcher Plattform die betroffenen Blogs liefen und wie aktuelle diese waren. Die übliche Frage also nach dem Server, die PHP-Version und wie aktuell war WordPress und das verwendete Theme.

Grüße nun aus TmoWizard’s Castle zu Augsburg

Mike, TmoWizard

Hej Mike,

tja, das Problem ist wohl noch, dass man einfach zu wenig über die Art der Verbreitung weiß. Ich bin echt dankbar, dass der Virenwarner meiner Internetsecurity noch (!) sehr zuverlässig ist und den Upload von o. g. Seite rigoros verhindert hat.

Backups mache ich per FTP und Datenbank-Dump auch sehr regelmäßig. Neben einer manuellen Sicherung habe ich dafür auch noch auf den WordPress-Blogs das Plugin WordPress Database Backup installiert. Damit wird mir täglich per E-Mail eine Sicherung per Anlage übersandt … ein sogenanntes “Sorglos-Paket” also. ;-)

Und wie Du an meinen Edit am Ende sehen kannst, haben tatsächlich schon welche seit gestern nach frischer Installation von Limit Login Attempts versucht, sich im Backend einzuloggen. Zwei IPs sind aus Spanien, eine aus Australien.

Deine letzte Frage kann ich nicht beantworten, weil ich noch nicht betroffen bin. Allerdings könnte ich mir vorstellen, dass nicht jeder gewillt ist, Angaben dazu zu veröffentlichen, schon allein deswegen, um nicht wieder Ziel von irgendwelchen Hackern zu werden.

Allerdings meine ich, dass es selbstverständlich sein sollte, die neueste WordPress-Version zu verwenden.

Lieben Gruß aus dem Sauerland,

Sylvi

Hallo Sylvi,

das Plugin “WordPress Database Backup” hab ich ja ganz vergessen, das hab ich eigentlich auch in Verwendung. Allerdings habe ich damit ein Problem, da es mir nur lauter 0-Bytes Dateien schickt! :-O

Das mit dem Viren-Scanner hier auf dem System ist so ein Problem für sich, da ich nun mal nur Linux/Kubuntu verwende. Irgendwie ist die Auswahl dabei ziemlich eingeschränkt, allerdings sind die ganzen Viren selbst auch davon betroffen! ;-)

Das Plugin “Limit Login Attempts” werde ich mir noch ansehen, das klingt sehr gut.

Schau dich wegen der neuesten Version von WordPress besser nicht so genau um, da gibt es ziemlich viele schwarze Schafe! Allerdings hängt das auch mit der installierten Version von PHP und so ab, da WordPress ja bestimmte Voraussetzungen stellt. Mein Freehoster ist da wirklich gut, da sollten sich einige andere kostenpflichtige mal ein Stück davon abschneiden!

Liebe Grüße aus den manchmal auch freundlichen Räumen von TmoWizard’s Castle zu Augsburg

Mike, TmoWizard

Oh, stimmt Mike … so genau schaue ich natürlich nicht die Blogs an bzw. welche Version dort verwendet wird. ;-)

Ja mach das mal mit dem Plugin. Ich hätte echt nicht gedacht, dass meine Mini-Blogs so interessant sein könnnten, dass sich dort jemand einloggen möchte.

Mein Kaspersky habe ich nun ein wenig schärfer eingestellt. Downloads werden komplett verboten bei gefährlichem Fund – obwohl das hatte es ja bisher auch schon glücklicherweise verhindert – und gefährliche Webseiten werden komplett blockiert. Nun ja, auch dieser wurde ja bei der im Beitrag erwähnten Seite bereits verweigert.

Lieben Gruß

Sylvi

Hmmm…. ich hoffe, dass meine Webseiten keine gefahren ausstrahlen. Ich überprüfe zwar immer, ob sie irgendwo gesperrt sind deswegen, aber am ende kann man leider nie sicher sein.

Hallo Sven,

tja, das weiß ich bei mir natürlich auch nicht so genau. Ich werde in nächster Zeit wohl öfter die Malware-Übeprüfung bei den Google Webmaster-Tools bemühen.

Auf jeden Fall hat Kaspersky sich auf Deiner Seite schon mal nicht gemeldet. ;-)

Allerdings kann ich Dich gut verstehen. Ich würde mich auch ziemlich miserabel fühlen, wenn ich wüsste, dass sich durch meine Seite ein Besucher einen Virus eingefangen hat.

Gruß Sylvi

Vielleicht noch eine Ergänzung, die den Horst und seinen querblog betrifft:

So konsequent ist der Schlussstrich nun doch nicht ausgefallen. Statt der de-Endung, firmiert er jetzt unter .com.

Also: querblog.com

Hallo Marcus,

ja habe ich auch bereits mitbekommen … Gott sei Dank. :-) Danke für Deinen Hinweis.

Gruß Sylvi

Wobei ich mir an Deiner Stelle – aber da bin ich erst bei einem Besuch eines anderen Blogs drüber gestolpert – auch überlegen würde, ob ich das STV-Plugin (Nr. 4. Deiner Aufzählung) nicht bei Zeiten mal ersetzen würde!

Man kann in der Tat haufenweise an Vorkehrungen treffen, um sich und seinen Blog vor solchen Sachen zu schützen.

Nur nutzen alle Vorkehrungen nichts, wenn der Schädling durch ein veraltetes Plugin reingekrochen kommen kann!

Darf ich Dich mal ganz diskret auf meine gestrige Antwort zu Marcs Kommentar hinweisen … ? ;-)

Limit Logins meldet sich seit einigen Wochen so +20 mal am Tag bei mir,

irgenwie scheint gerade ein Run auf WordPress-Blogs zu herrschen!

Oh, und das Trackback-Plugin hatte ich auch ewige Zeiten im Einsatz (mit auschließlich positiven Erfahrungen), allerdings flog es die Tage raus:

Absolut veraltert (guck mal ), produzierte Fehlermeldungen… gerade im Anbetracht der aktullen Hacks sollte man sich sorgfältig überlegen, ob man sowas (altes) einsetzt…

Hej Marc,

Du hast absolut recht. Bei mir werden zwar (noch) keine Fehlermeldungen angezeigt, aber es ist wohl wirklich bereits veraltet.

Das Plugin Simple Trackback Validation with Topsy Blocker scheint aber eine Nachfolgeversion zu sein. Ich habe es auf meinem Testblog installiert und neben dem Pluginautor Tobias Koelligan wird auch Michael Woehrer bei der Copyright-Angabe aufgeführt. Außerdem wurden alle gespeicherten Trackbacks übernommen.

Danke für Deinen Hinweis, ich werde den Link zu dem Plugin im Beitrag ändern.

Gruß Sylvi

Mir wurden es zuviele Meldungen mit dem Limit Login…. seit ich ne htacces / htpasswd Sperre vor den Admin bereich gebaut habe, ist Ruhe. Ich muß jetzt zwar zwei Nutzernamen samt Paßwort eingeben, aber was solls. Besser so, als monatelang basteln und reparieren.

Wobei man ja nicht weiß, wo es noch alles Lücken gibt :-(

Das ist leider wahr, Broken Spirits. Zu sicher darf man sich nie fühlen. Ist ja im Grunde in allen Lebenslagen so, dass man immer eine gewisse Vorsicht walten lassen sollte.

Aber wenn man die Tipps aus Deinem Beitrag beherzigt, befindet man sich ja schon bereits auf einem guten Weg. :-)

Das ist auch eine gute Sache die sehr hilft!

Als Tipp: Sicherer ist es nicht böse IPs auszusperren, sondern nur bekannte zu erlauben! Du editierst deinen Blog doch sicher nur von zu Hause aus.

Trage in der .htaccess einfach den ersten Teil der IPs ein, die du immer zugewiesen bekommst. Normalerweise sind die A-Class oder B-Class Netze immer gleich. So löse ich das Problem und es klappt sehr gut!

Hallo,

wenn Du schon sowas schreibst, solltest Du vielleicht denjenigen informieren, den es betrifft.

Die Seiten sind inzwischen vom Netz genommen.

Es wäre aber schön, wenn schon hier die Vorgänge richtig dargestellt würden. Deine Warnung ist keineswegs ignoriert worden. Und es war/ ist auch niemals meine Absicht, Besucher meiner Website(s) in irgendeiner Art mit schädlicher Software zu infizieren.

Aha- “kritische” weil wahrheitsgemäße Kommentare werden nicht veröffentlicht…

Wie kommst Du denn auf den absurden Blödsinn?

Du verwechselst wohl ‘kritisch’ mit blödsinnig oder ähnlichem. Was die ” durchaus unterstreichen würden

Denn ansonsten würde Dein jetziger Kommentar hier wohl kaum erscheinen!

Schon interessant am Feierabend zu lesen, was einem so unterstellt wird, wenn man tagsüber berufstätigbedingt nicht die Zeit hat, ins Backend zu schauen. ;-)

Hallo Tobias,

danke für Deinen Tipp. Ich werde Deinen Vorschlag mal überdenken.

An Mr. X,

derjenige wurde zwei Mal von mir informiert – mit Screenshots über die Virenwarnungen. Wenn ich aber nach vier Tagen und zwei E-Mails an verschiedenen Tagen mit eindeutigen Screenshots immer noch feststelle, dass die Seite online ist … sorry, dann interpretiere ich das so, dass nicht gründlich nach der Ursache geforscht wurde und als Ignoranz.

Von Absicht ist in dem Beitrag überhaupt keine Rede.

Ich kann beim besten Willen nicht feststellen, was an meinen Schilderungen falsch sein könnte. Am 30.03. war sie noch online. Falls jetzt nicht mehr, dann ist’s ja gut.

An Ralf

Kritische Kommentare werden durchaus freigegeben. Warum der eine Kommentar nicht von Anfang an frei gegeben wurde und moderiert werden musste kann daran liegen, dass “Mr. X” das erste Mal hier kommentiert hat. Die ersten Kommentare werden grundsätzlich moderiert. Oder vielleicht lags ja auch an dem Namen.

Hej marcus,

danke, dass Du in der Zwischenzeit für mich in die Bresche gesprungen bist. :-)

Gruß Sylvi

Kein Thema Sylvi!

Solche Unterstellungen finde ich einfach nur *bähhh*.

Vor allem wenn man einen solchen, SPAM-Verdächtigen Namen wählt, darf man sich doch nicht wundern, wenn ein Kommentar nicht umgehend erscheint.

Aber manche Leute meinen wohl, das jeder Blogger den ganzen Tag am PC sitzt und nur darauf wartet, das ein Kommentar reinkommt, den er moderieren muss!

Hallo Sylvi,

beim ersten Anschreiben an Mr. X, hast Du Dich als hilfsbereit erwiesen.

Dein zweiter Versuch geht schon in Richtung menschenfreundlich.

Ich wäre über so eine Hilfe dankbar gewesen.

Liebe Grüße

hansen

Hallo hansen,

ich hätte mich zwar wohl im ersten Moment tierisch erschrocken, wenn ich solch eine Mail bekommen hätte, die Seite aber sofort vom Netz genommen.

Bedankt hatte sich der Blogger bei mir ja auch und in einer zweiten Mail geschildert, was er bereits unternommen hatte. Das schien aber wohl nicht ausgereicht zu haben.

Gerade weil in letzter Zeit das Thema Gema-Virus so akut ist, habe ich gedacht “Das darf doch nicht wahr sein, die Seite ist immer noch online!” Ich mein… Kaspersky zeigt mir die Meldungen nicht aus Jux und Dollerei an und ich bekomme diese auch nicht ständig und unbegründet.

Ich konnte das einfach nicht fassen und wollte durch diesen Beitrag andere Seitenbetreiber und vor allem -besucher warnen. Aber auf keinen Fall den Blogger denunzieren, schließlich habe ich ja keine Namen erwähnt.

In den Kommentaren wurden ja gute Tipps abgegeben, wie man Malware & Co. auf die Schliche kommen kann. :-)

Lieben Gruß

Sylvi

Zunächst mal: ich kenne die entsprechende Seite auch und ich war auch dort ohne “mir etwas einzufangen”. Auch weiss ich, dass alles versucht wurde, die Seite zu retten ohne die Arbeit vieler Monate zu vernichten (klar, die Seite hätte vielleicht “offline” gesetzt werden müssen- falls das “geholfen” hätte???).

Vielleicht darf ich mal daran erinnern, dass nicht jeder “Blogger” auch ein Fachmann ist und weiss in welchen Dateien wonach gesucht werden muss um schädlichen Code zu entfernen.

Warum schreibt man eigentlich so einen Artikel? Was hat Sylvi denn von so einem Bericht? Es wäre doch einfach gewesen, die Seite nicht mehr zu besuchen. Wie geschrieben, sind doch alle Links und Verweise zu der ach so schädlichen Seite gelöscht worden. Aber damit nicht genug- es wird noch ein Artikel darüber geschrieben, der inzwischen bei Facebook verlinkt ist und auf den “Mr X” schon angesprochen wurde.

Ich werde mich nun nicht auf das Niveau von Marcus herab lassen, aber bevor der voreilige Schlüsse zieht, sollte er erstmal die Kommentare richtig lesen. Vielleicht versteht er auch den Zusammenhang zwischen den Kommentaren von “Mr X” und “Ralf” nicht- was auch Du, liebe Sylvi offenbar “überlesen” hast.

Ich habe auch lange überlegt ob ich mich zu diesem Thema hier überhaupt äussern soll- aber der Artikel hier ist meiner Meinung nach nur drauf ausgelegt, einen anderen Blogger bloß zu stellen und vielleicht zu zeigen, wieviel Knowhow man doch selbst hat.

Es muss nun auch niemand verbal auf mich losgehen- ich werde diesen Blog hier definitiv nicht wieder besuchen- auch nicht ohne Virenwarnung. Darauf gestossen bin ich ja wie gesagt über Facebook. Und ich betreibe auch keinen eigenen Blog- vielleicht eben aus diesem Grunde, dass Blogger wohl eine eigene, kleine “verschworene Gemeinschaft” sind und zu der man gehört oder auch nicht.

Vielleicht sollte man vorher darüber nachdenken, bevor man solche Artikel im Netz veröffentlicht. Ich jedenfalls würde mich gegen sowas mit allen rechtlichen Mitteln zur Wehr setzen (vor allem, wenn in sozialen Netzwerken schon darüber diskutiert wird- denn dann ist es ja mit der “Anonymität” nicht mehr so weit her).

Aber ich habe ja keinen Blog. Zum Glück.

Maria

Was hat die Dame denn geraucht?

Liebe Maria,

ich weiß jetzt nicht, ob Du meine Antwort jetzt überhaupt noch mitbekommst, da Du diese Seite ja nicht mehr besuchst.

Ich selber bezeichne mich selber durchaus nicht als Fachfrau, sondern halte mich für eine Bloggerin, die sich durch sämtliche Codes und Kniffe eines WordPress-Blogs oder einer Joomla-Seite in den letzten 3 Jahren durchbeißen musste und viele Feierabend- und Wochenendstunden – wenn auch gerne – dafür geopfert hat.

Vielleicht ist das ein wenig der Hintergrund, warum ich es total schlimm finden würde, wenn eine meiner oder alle Seiten zerstört würden, weil ich mir irgendwoher Maleware oder einen Virus eingefangen hätte.

Hast Du den (fast) letzten Absatz eventuell überlesen?

Diese Bitte wurde deswegen ausgesprochen, weil ich gehofft hatte, dass er den Beitrag liest und er entsprechende Tipps erhält, die ihm auf der Suche nach Malware weiterhelfen kann. Denn auch ich bin darin kein Spezialistin.

Mit dem Blogartikel wollte ich einfach wachrütteln, dass man es eben nicht auf die leichte Schulter nehmen sollte und das ledigliche Durchsuchen der footer.php nicht reicht, um Schadcode zu entfernen.

Du sprichst es (leider) direkt an und ich habe durchaus registriert, wer sich hinter den Kommentatoren verbirgt, aber vielleicht hast Du ja nicht gemerkt, dass ich gerade deswegen die separate Anrede gewählt habe, um nicht alle mit der Nase drauf zu stoßen. Eine kurze Nachricht an mich hätte gereicht und ich hätte die Kommentare gelöscht und würde es auch immer noch tun.

Die Anonymität habe ich bis zum Schluss gewahrt, indem ich weder Blogautor noch Webseiten-Url genannt habe. Wer nach Lesen meines Beitrages angeblich wusste, wer sich hinter der Bezeichnung “Mr. X” verbirgt … sorry, der muss im Besitz einer Glaskugel sein.

Gruß Sylvi

Hallo Maria,

ich finde es toll, dass Du Dich auch für andere einsetzt und das

auf höchsten Niveau.

Da ich den Beitrag von Sylvi ganz neutral gelesen habe,

war ich über die Reaktionen doch etwas überrascht.

Bis zu den Kommentaren, wo gewisse Herren verbal entgleist

sind, war es für mich ein Artikel, der sich mit dem Gema Virus

befasst und eben dem Fund auf einer anderen Seite.

Ich kenne auch jetzt noch nicht den Namen, noch die URL der Seite.

Da Sylvi ein sehr hilfsbereiter Mensch ist, kam halt noch

die Frage auf, wie sie weiter verfahren soll, da das Problem

scheinbar noch immer bestand.

Für mich war der Artikel vollkommen harmlos, was ich von

einigen Kommentaren leider nicht sagen kann und damit

meine ich nicht die von Sylvi.

Liebe Grüße

hansen

Mach weiter so Sylvi.

Gruss

Ralf

Ich habe vorgestern auch mal “Limit Login Attempts” installiert. Bisher konnte ich aber noch keinen Hackversuch feststellen. Trotzdem danke für den Plugin-Tipp, Sylvi :)

Hallo Cujo,

das wundert mich jetzt ein wenig. Bei mir waren ziemlich direkt nach Installation des Plugins Anmeldeversuche zu verzeichnen. Aber vielleicht lag es auch an dem Beitrag – so frei nach dem Motto, “mal schaun, ob wir nicht doch auf den Blog kommen” ;-)

Ich habe die IPs sofort in die .htaccess eingetragen und momentan hat es auch nachgelassen.

Was mich erstaunt hat, dass öfter versucht wurde, meine “bunte Blogwelt” zu knacken als mein Hauptblog hier. ;-) Schau mal:

Das kann natürlich auch daran liegen, dass wir verschiedene Einstellungen haben. Eine E-Mail wird ja erst nach einer bestimmten Anzahl von Sperrungen verschickt. Ich will jetzt aber nicht hier bekanntgeben, was ich eingestellt habe. Das können wir vielleicht mal im Chat besprechen ;-)

Lach … okay, Cujo. Ich habe nur kurz nach Installation ständig in die Einstellungen des Plugins geschaut. Da werden die Sperrungen ja gelistet und ich war neugierig, ob es überhaupt jemand bei meinem kleinen Blog probiert.

Sehr gute Hinweise und echt wahnsinnig nett von dir denjenigen zu warnen etc. Ich habe das Plugin auch vor Kurzem installiert und auch bei mir gab es diverse Anmeldeversuche. Kann es wirklich nur empfehlen. Auch ein Fan von Kaspersky bin ich, da ist man mit auf der sicheren Seite.

Hallo Skatze,

wenn ich daran denke, wie locker ich es noch vor ein paar Jahren gesehen habe, im Internet zu surfen (Internetsecurity hatte ich aber von Anfang installiert) und wie vorsichtig ich mittlerweile geworden bin, da liegen mittlerweile Welten zwischen.

Es ist schon schade, dass es Leute gibt, die sich wohl aus Jux und Dollererei in Computer hacken oder Malware verbreiten. Dafür fehlt mir jegliches Verständnis und das macht mich richtig sauer.

Gruß Sylvi

Hallo,

bin vor kurzem selber Opfer eines Angriffs geworden. Hätte nie damit gerechnet das es gerade mich treffen könnte.

Das zeugt echt von großer krimineller Energie, wenn man sogar schon in wirklich lieb und gutgemeinte Blogs Schadcode einschleusen will. Ganz besonders wenn man ohne böse Absicht zu eine Art Passiv-Täter gemacht wird.

Vielleicht hat sich der Virus in der „htacces-Datei“ versteckt. Dann die bösen Einträge löschen und die Schreibrechte ändern/einschränken (chkmod).

Tja, aber was soll man da machen Du hast wirklich alles versucht. Ich hätte zum Wohle aller genauso reagieren müssen.

lg.

Hallo loki,

jeder hofft wohl, dass der Kelch an ihm vorbeigeht. Tut mir leid, dass es Dich auch erwischt hat.

Ich hoffe, dass ich es möglichst schnell merke, falls es mich erwischen sollte. Datensicherungen mache ich ja schon in allen Variationen und stets und ständig.

Da sprichst Du noch einmal eine ganz wichtige Sache an.

Zu Beginn meiner Bloggerzeit bin ich noch recht unbedarft mit den Dateirechten der Blogverzeichnisse umgegangen.

Also ich habe z. B. die Verzeichnisse auf 755 gesetzt, soweit ich das auf die Schnelle überblicken kann, die Dateien auf 740. Ausnahmen sind wp-config.php und .htaccess, die stehen bei mir auf 640. Auf 777 habe ich lediglich das Cache-Verzeichnis gesetzt.

Ich hoffe, dass das ausreicht.

Schönen Gruß

Sylvi

Mir hat das Plugin Exploit Scanner https://odd.blog/exploit-scanner/

schnell weitergeholfen.

Das zeigt nämlich auch an, welche Dateien modifiziert wurden und was dort geändert wurde, so findet man den “Schaden” relativ schnell.

Hej Weltenbummler,

danke für die super Plugin-Empfehlung. Exploit Scanner kannte ich noch nicht und ich denke, dass es für betroffene Blogger eine große Hilfe sein kann.

Gruß Sylvi

Das ist an mir komplett Vorbeigegangen, ich werde auf meinem WordPress Blog, auch wenn der nicht relevant ist, auch so ein plugin installieren.

Hallo Karin,

und ich habe den Eindruck, die Hiobsbotschaften in Sachen “Gema-Virus” reißen nicht ab. Ich denke, man sollte ruhig diverse Sicherheits-Plugins z. B. AntiVirus installieren. Zumal sie ja sogar kostenlos sind.

Aber ich gehe gerade die gespeicherten Webseiten in meinem Firefox-Addon SpeedDial durch und bin zufällig auf diese Seite gestoßen. Vielleicht kann ja schon mal ein kleiner Vorab-Check nicht schaden. :-)

Gruß Sylvi

Es muss nicht immer ein Einbruchversuch ins Backend sein, den wenn keine Möglichkeit zum anmelden besteht, versuchen es doch sehr viele Personen und diese werden eben blockiert…

Die IPs in die htaccess zu packen und zu sperren ist auch unnötig, den die die einbrechen wollen kommen sind nicht so dumm das die es immer mit der selben IP probieren, sondern haben Software die die IP automatisch wechselt…so kann er in einer minute mit mehreren IPs kommen und wenn Du die alle in die htaccess hinerpackst…dann wirst Du dort bal ne reisen Baustelle haben…

Gut, dass ich noch wordpress installiert habe, sonder nur eine statische html Seite. Jetzt weiss ich genau, dass ich bei einer Installation von einem CMS, sei es wordpress oder ein anderes, noch einiges beachten muss. Meinen ftp client habe ich in einem true crypt ordner, damit die zugangsdaten beim normalen surfen nicht so offen zugänglich sind.

Hallo,

vielen Dank für den ausführlichen Bericht. Eine Freundin von mir hat sich den Virus auch zugezogen und ich suche schon eine Weile nach gutem Schutz.

Hallo Susann,

und wie Du hier nachlesen kannst, fängt man sich schneller einen Virus, als man denkt – trotz aller Vorsichtsmaßnahmen. ;-)

Gruß Sylvi